Was ist die Malware.Heuristic.1003 Infektion?

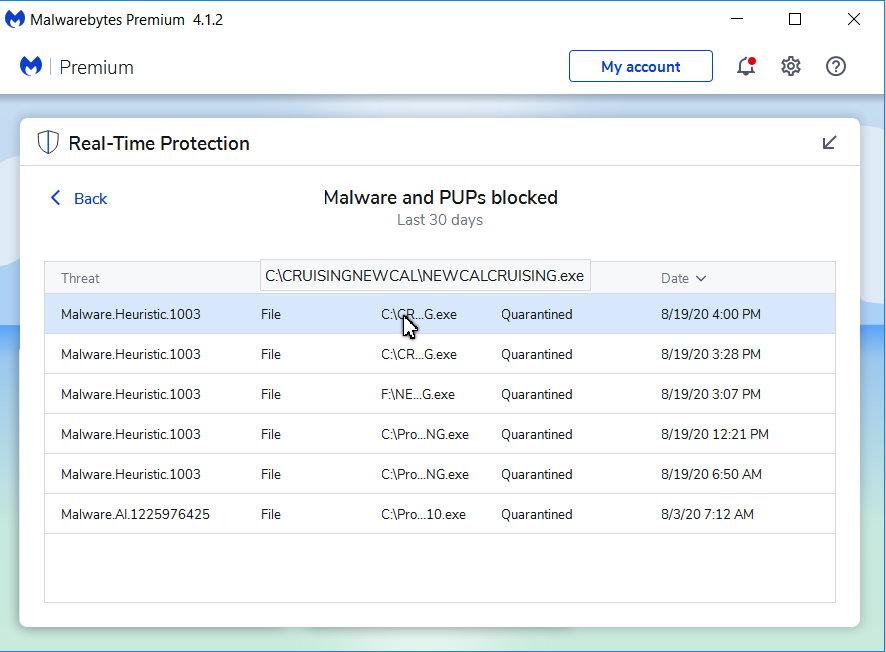

Malware.Heuristic.1003 ist eine Erkennung, die im Malwarebytes Anti-Malware-Engine enthalten ist. Es identifiziert ein schädliches Element, das von einem heuristischen System erkannt wurde. Dieses System macht Anti-Malware-Lösungen viel wirksamer, ist jedoch anfällig für Fehldiagnosen. Um festzustellen, ob es gefährlich ist oder nicht, sollten Sie eine andere Anti-Malware-Software verwenden. Lesen Sie den Artikel, um weitere Details zu erfahren.

In den meisten Fällen fordert die Malware.Heuristic.1003 Infektion ihre Opfer auf, eine Geldüberweisung zu tätigen, um die Änderungen auszugleichen, die die Trojaner-Infektion auf dem Gerät des Opfers vorgenommen hat.

Wenn Malware.Heuristic.1003 eine reale Bedrohung ist

In Fällen, in denen dies eine reale Bedrohung darstellt, kann der mögliche Schaden kritisch sein. Als Malware.Heuristic.1003 gekennzeichnete Samples führen eine Reihe von schädlichen Aktionen aus, die deutlich zeigen, dass es sich um Spyware handelt.

Liste der Malware-Aktionen

Ähnliches Verhalten

Verwandte Domänen

| api.ipify.org | Ransom.Phobos!8.10B6C (TFE:5:8mtWss1rAWC) |

Malware.Heuristic.1003

Einer der häufigsten Kanäle, über die Malware.Heuristic.1003 Ransomware injiziert wird, sind:- Durch Phishing-E-Mails;

- Durch gecrackte Software, die von Drittanbieter-Websites heruntergeladen wurde;

Sobald der Trojaner erfolgreich injiziert wurde, wird er entweder die Daten auf dem PC des Opfers chiffrieren oder verhindern, dass das Gerät ordnungsgemäß funktioniert – während er auch eine Lösegeldnotiz platziert, die die Notwendigkeit für die Opfer angibt, die Zahlung zur Entschlüsselung der Dateien oder zur Wiederherstellung des Dateisystems in den ursprünglichen Zustand zu bringen. In vielen Fällen wird die Lösegeldnotiz angezeigt, wenn der Client den Computer nach einer bereits erfolgten Beschädigung des Systems neu startet.

Verbreitungswege von Malware.Heuristic.1003

Derzeit greift Malware auf fast dieselben Verbreitungswege zurück, unabhängig vom Land. Die beliebtesten Optionen sind E-Mail-Spam und raubkopierte Software. Ersteres beruht auf der positiven Einstellung der Benutzer zu E-Mail-Nachrichten – sie erwarten einfach nicht, dass etwas Böswilliges auftaucht. Raubkopierte Programme hingegen sind von Anfang an illegal. Die Diebe, die sie hacken, fügen zusätzlich Malware in das Paket ein, so dass sie zusammen mit dem Crack installiert wird.

Technische Einzelheiten

Informationen zur Datei

Alternative Bezeichnungen

Wie man Malware.Heuristic.1003 entfernen kann?

Unerwünschte Anwendungen kommen oft mit anderen Viren und Spyware. Diese Bedrohungen können Kontozugangsdaten stehlen oder Ihre Dokumente für Lösegeld verschlüsseln.

Gründe, warum ich GridinSoft empfehlen würde1

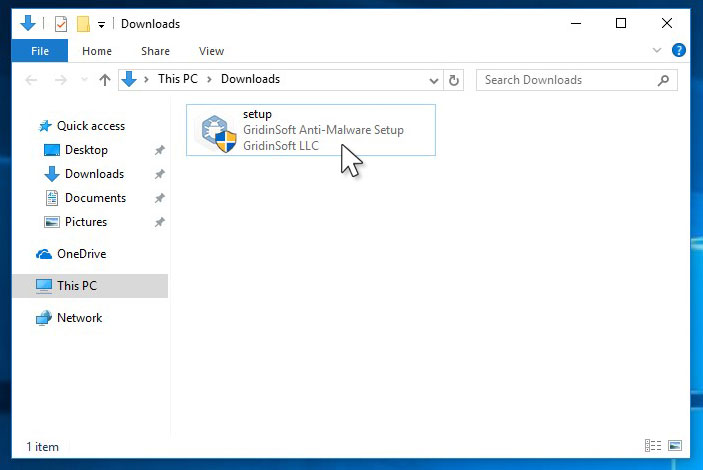

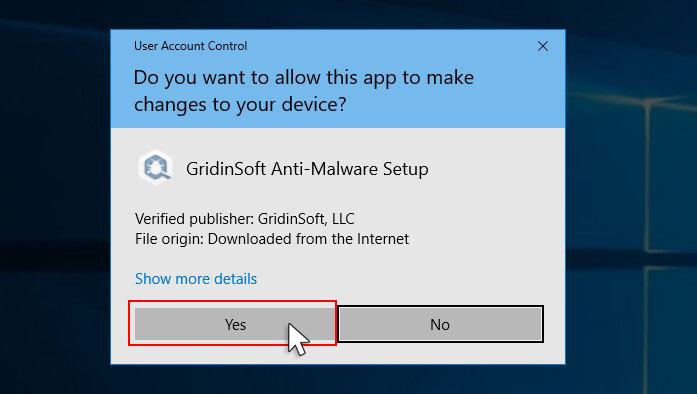

Run the setup file.

Drücken Sie die Taste “Installieren”.

Nach der Installation wird Anti-Malware automatisch ausgeführt.

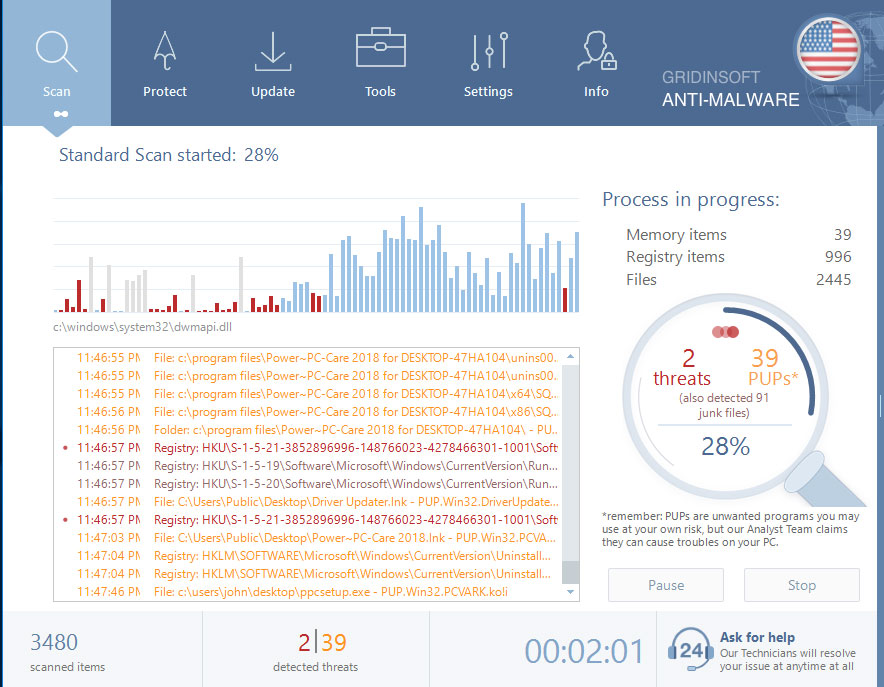

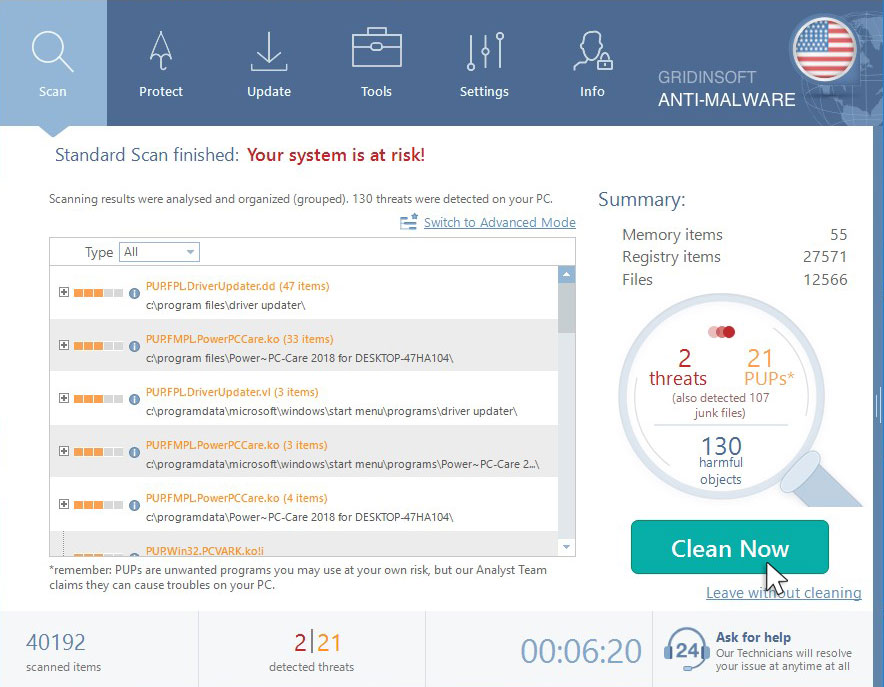

Warten Sie, bis der Anti-Malware-Scan abgeschlossen ist.

Klicken Sie auf “Jetzt reinigen”.

Sind Sie geschützt?

Angenommen, die Anleitung hilft Ihnen nicht, Malware.Heuristic.1003 zu entfernen, können Sie mich jederzeit in den Kommentaren um Hilfe bitten.

Leave a Comment