Was ist Trojan:Win32/Casdet!rfn?

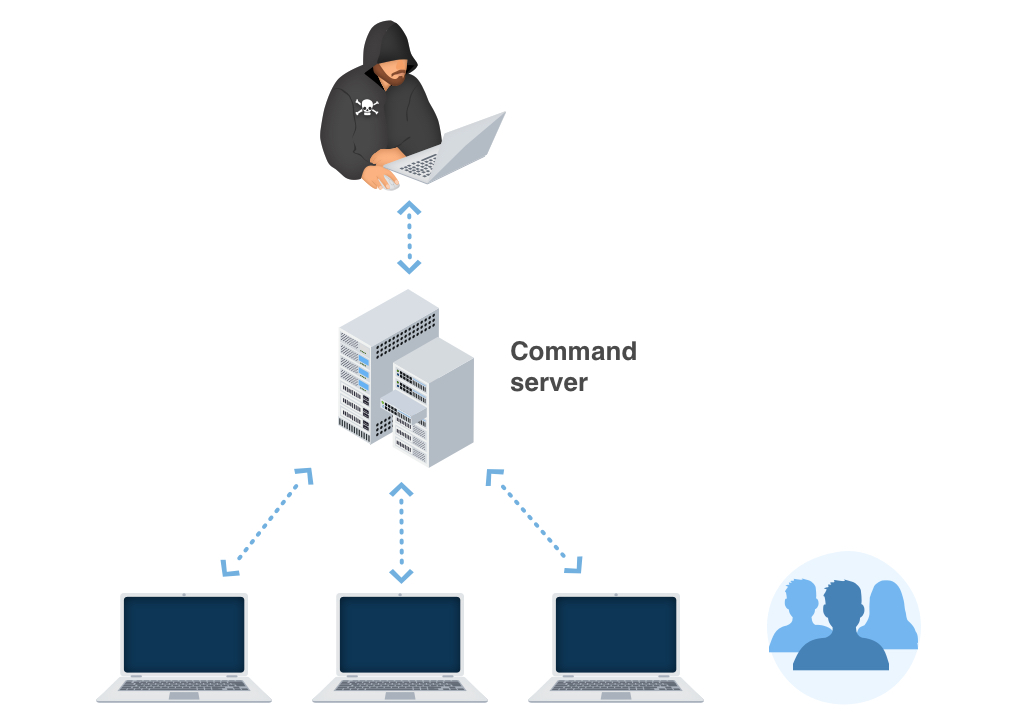

Trojan:Win32/Casdet kann auf Ihrem infizierten Computer verschiedene schädliche Aktionen ausführen, wie das Stehlen persönlicher Informationen, das Installieren zusätzlicher Malware und das Erlauben unbefugten Zugriffs von Remote-Angreifern auf Ihr System. Es ist entscheidend, Trojan:Win32/Casdet!rfn umgehend von Ihrem Computer zu entfernen, um weitere Schäden an Ihrem System und Ihren Daten zu verhindern.

In den meisten Fällen zeigt Trojan:Win32/Casdet-Spyware keine sichtbaren Anzeichen ihrer Präsenz. Benutzer können jedoch Veränderungen an den alltäglichen Komponenten bemerken, die sie verwenden, da dieses Virus nicht alles still halten kann.

Trojan:Win32/Casdet!rfn Zusammenfassung

Diese Änderungen können wie folgt vorgenommen werden:

- Ausführbarer Code-Extrakt. Cyberkriminelle verwenden häufig Binärpacker, um zu verhindern, dass der bösartige Code von Malware-Analysten rückentwickelt wird. Ein Packer ist ein Tool, das eine bösartige Datei komprimiert, verschlüsselt und das Format modifiziert. Manchmal können Packer auch für legitime Zwecke verwendet werden, zum Beispiel zum Schutz eines Programms vor Crackern oder Kopien.

- Injektion (Inter-Prozess);

- Injektion (Process Hollowing);

- Erstellt RWX-Speicher. Es gibt einen Sicherheitstrick mit Speicherbereichen, der einem Angreifer ermöglicht, einen Puffer mit Shellcode zu füllen und ihn dann auszuführen. Das Befüllen eines Buffers mit Shellcode ist kein großes Problem, es handelt sich lediglich um Daten. Das Problem tritt auf, wenn der Angreifer den Befehlszeiger (EIP) kontrollieren kann, normalerweise indem er den Stackframe einer Funktion durch einen stackbasierten Pufferüberlauf beschädigt und dann den Ausführungsfluss ändert, indem er diesen Zeiger der Adresse des Shellcodes zuweist.

- HTTP-Verkehr enthält verdächtige Merkmale, die auf mit Malware zusammenhängenden Verkehr hinweisen können;

- Führt einige HTTP-Anfragen aus;

- Die Binärdatei enthält wahrscheinlich verschlüsselte oder komprimierte Daten. In diesem Fall dient die Verschlüsselung dazu, den Code des Virus vor Antiviren-Programmen und Viren-Analysten zu verbergen.

- Führte einen Prozess aus und injizierte Code in ihn, wahrscheinlich während der Entpackung;

- Überprüft das Vorhandensein bekannter Fenster von Debuggern und forensischen Tools;

- Stiehlt private Informationen von lokalen Internetbrowsern;

- Netzwerkaktivität enthält mehr als einen eindeutigen User-Agent;

- Sammelt Informationen über installierte Anwendungen;

- Überprüft den CPU-Namen aus der Registrierung, möglicherweise für die Anti-Virtualisierung;

- Erschließt Zugangsdaten aus lokalen FTP-Client-Software;

- Sammelt Informationen, die mit installierten Instant-Messenger-Clients zusammenhängen;

- Sammelt Informationen zur System-Fingerprinting. Es gibt Verhaltensmerkmale von Personen, die zur digitalen Identifizierung verwendet werden können, um Zugang zu Systemen, Geräten oder Daten zu gewähren. Im Gegensatz zu Passwörtern und Verifizierungscodes sind Fingerabdrücke ein grundlegender Bestandteil der Identität des Benutzers. Zu den auf biometrische Datenverarbeitung und -speicherungssystemen blockierten Bedrohungen gehören Spyware, die Malware, die bei Phishing-Angriffen verwendet wird (meist Spyware-Downloader und -Dropper), Ransomware und Banking-Trojaner, da sie die größte Gefahr darstellen.

Ähnliches Verhalten

Verwandte Domänen

| klegrandlichgrum.com | Trojan-Ransom.GandCrab |

| ip-api.com | Trojan-Ransom.GandCrab |

Wie wird Trojan:Win32/Casdet!rfn verbreitet?

In den meisten Fällen wird die Malware Trojan:Win32/Casdet!rfn auf diese Weise verbreitet:

Die Verbreitung von bösartiger Werbung im Web ist eine langjährige Methode, um Malware zu verbreiten. Der Rat, nicht auf blinkende Anzeigen auf unzuverlässigen Websites zu klicken, existiert schon seit es Internetanzeigen gibt. Man kann auch Werbeblocker-Plugins für den Webbrowser installieren, die effektiv mit allen Arten von Anzeigen umgehen. Wenn jedoch bereits Adware auf Ihrem PC vorhanden ist und diese Anzeigen generiert, sind Werbeblocker nutzlos.

Email-Spamming hat sich zu einer sehr beliebten Methode zur Verbreitung von Malware entwickelt, da die Benutzer bei Benachrichtigungen von DHL oder Amazon über eine anstehende Lieferung keinen Verdacht schöpfen. Es ist jedoch recht einfach, die bösartige E-Mail von der Original-E-Mail zu unterscheiden. Eine von Cyberkriminellen versendete E-Mail hat eine merkwürdige Absenderadresse – etwas wie [email protected] – während die Original-E-Mail-Adresse eine spezifische Domain (@amazon.com oder @dhl.us) hat und auch auf der offiziellen Website im Abschnitt “Kontakt” eingesehen werden kann.

Software-Bündelung ist eine weit verbreitete Praxis unter Virenbetreibern. Benutzer, die Programme hacken, um sie ohne den Kauf einer Lizenz nutzen zu können, stimmen jedem Angebot zu, ein weiteres Programm in das Paket aufzunehmen, da sie auf diese Weise Geld verdienen. Überprüfen Sie das Installationsfenster genau auf Hinweise wie “Erweiterte Installations-Einstellungen” oder Ähnliches. Die Möglichkeit, die Installation von Malware auszuschalten, verbirgt sich oft hinter solchen Optionen.

Wie kann ich erkennen, dass mein PC mit dem Virus Trojan:Win32/Casdet!rfn infiziert ist?

Opfer des Trojan:Win32/Casdet!rfn berichten weltweit von verschiedenen Anzeichen für die Aktivität des Virus. Dennoch ist das gemeinsame Merkmal eines Angriffs durch ein Hack-Tool das Deaktivieren der Sicherheitsmechanismen (Passwörter) in den wichtigsten Systemelementen.

Die Änderungen, die der Virus Trojan:Win32/Casdet!rfn vornimmt, sind die nächsten:

Deaktivierung von Windows Defender. Die integrierte Antimalware-Lösung von Microsoft ist ein beliebtes Ziel für Malware-Entwickler. Und da es so einfach ist, sie über Gruppenrichtlinien zu deaktivieren, führt fast jeder zweite Trojaner diese Aktion durch. XXXXXXXXXX ist da keine Ausnahme. Nach diesem Schritt erhalten Sie keine Benachrichtigung über erkannte Malware.

Durchführung mehrerer komplizierter Manipulationen mit den Sicherheitseinstellungen des Systems. Der Virus deaktiviert nicht nur eine sichtbare Sicherheitsmaßnahme, sondern schaltet auch die Methoden aus, die vom System zur Verhinderung der Ausführung von Malware verwendet werden. Damit meine ich die Einschränkung der Ausführung von VBS-Skripten, standardmäßig deaktivierte MS Office-Makros oder die Remote-Registrierungsbearbeitung.

Passwortextraktion. Benutzer, die ein lokales Windows-Konto verwenden, können ihre Zugangsdaten verlieren. Das Passwort des lokalen Kontos wird in einem separaten Bereich des Winlogon-Prozesses in verschlüsselter Form gespeichert. Der Virus kann problemlos die Entschlüsselungsfunktion aufrufen und das Passwort Ihres Kontos sowie die Passwörter aller Benutzer Ihres PCs und des lokalen Netzwerks erhalten.

Technische Einzelheiten

Datei-Informationen:

crc32: BB067C54md5: c3defbd7fffd387d09be5347ec1a83a1name: dor.exesha1: ebc54f115ef8f632c6b46e72fddab8c9ba383ff3sha256: 189464e30cbebaec6a543baaf35c24a2d0f44143fc6992014c81780563c0984asha512: 1796986c67528a0d02149abee0f1548551db6708cdf8affd79b3019a30c66fdf37b11abd19e4b0c055b88d1f8caa6c316cf27f96466bb59672415f120f492383ssdeep: 24576:E8DmVchRKPN6ESo+0JB2XIweCpI9Z2UBfVYhzZFQ4mB6tQJ:gARKPN6ESz0nw5pI9ZTfVIXQAqJtype: PE32 executable (GUI) Intel 80386, for MS WindowsVersionsinformationen:

LegalCopyright: Copyright xa9 2000 - 2014 KG and its LicensorsInternalName: Mrale DetectableFileVersion: 5.7.4.7CompanyName: NoVirusThanks Company SrlLegalTrademarks: Copyright xa9 2000 - 2014 KG and its LicensorsComments: Sculatr 2500 AesProductName: Mrale DetectableProductVersion: 5.7.4.7FileDescription: Sculatr 2500 AesTranslation: 0x0409 0x04b0

Trojan:Win32/Casdet!rfn auch bekannt als:

| GridinSoft | Trojan.Ransom.Gen |

| MicroWorld-eScan | Trojan.GenericKD.41899419 |

| FireEye | Generic.mg.c3defbd7fffd387d |

| CAT-QuickHeal | Trojan.Chapak |

| McAfee | Artemis!C3DEFBD7FFFD |

| Malwarebytes | Spyware.Vidar |

| Zillya | Trojan.Kryptik.Win32.1794435 |

| Sangfor | Malware |

| K7AntiVirus | Trojan ( 00559c111 ) |

| Alibaba | Trojan:Win32/Chapak.d8c8bbfe |

| K7GW | Trojan ( 00559c111 ) |

| CrowdStrike | win/malicious_confidence_90% (W) |

| Invincea | heuristic |

| BitDefenderTheta | Gen:NN.ZexaF.32519.mz0@aSC2ukhi |

| Symantec | Trojan.Gen.MBT |

| APEX | Malicious |

| Avast | Win32:Malware-gen |

| GData | Trojan.GenericKD.41899419 |

| Kaspersky | Trojan.Win32.Chapak.eatw |

| BitDefender | Trojan.GenericKD.41899419 |

| NANO-Antivirus | Trojan.Win32.Chapak.gdndpe |

| AegisLab | Trojan.Multi.Generic.4!c |

| Rising | [email protected] (RDML:xkjjshEts+8//lcMJjLh/g) |

| Endgame | malicious (high confidence) |

| Sophos | Mal/Generic-S |

| Comodo | Malware@#3v13sehq3v075 |

| F-Secure | Trojan.TR/AD.MalwareCrypter.qbunp |

| DrWeb | Trojan.PWS.Stealer.24298 |

| VIPRE | Trojan.Win32.Generic!BT |

| TrendMicro | TROJ_GEN.R020C0WJH19 |

| McAfee-GW-Edition | BehavesLike.Win32.Generic.tc |

| Emsisoft | Trojan.GenericKD.41899419 (B) |

| Ikarus | Trojan-Ransom.GandCrab |

| Cyren | W32/Trojan.DIWJ-1219 |

| Webroot | W32.Chapak.Eatw |

| Avira | TR/AD.MalwareCrypter.qbunp |

| Antiy-AVL | Trojan/Win32.Chapak |

| Microsoft | Trojan:Win32/Casdet!rfn |

| Arcabit | Trojan.Generic.D27F559B |

| ZoneAlarm | Trojan.Win32.Chapak.eatw |

| AhnLab-V3 | Trojan/Win32.Chapak.C3517361 |

| Acronis | suspicious |

| ALYac | Trojan.Agent.Casur |

| MAX | malware (ai score=87) |

| Ad-Aware | Trojan.GenericKD.41899419 |

| Cylance | Unsafe |

| Panda | Trj/CI.A |

| ESET-NOD32 | a variant of Win32/Injector.EIOZ |

| TrendMicro-HouseCall | TROJ_GEN.R020C0WJH19 |

| Fortinet | W32/Chapak.EATW!tr |

| AVG | Win32:Malware-gen |

| Paloalto | generic.ml |

| Qihoo-360 | HEUR/QVM10.2.91A3.Malware.Gen |

Wie entfernt man den Virus Trojan:Win32/Casdet!rfn?

Unerwünschte Anwendungen kommen oft zusammen mit anderen Viren und Spyware. Diese Bedrohungen können Kontodaten stehlen oder Ihre Dokumente für Lösegeld verschlüsseln.

Gründe, warum ich GridinSoft empfehlen würde1

Ein hervorragender Weg, um Bedrohungen zu erkennen und zu entfernen, ist die Verwendung von Gridinsoft Anti-Malware. Dieses Programm scannt Ihren PC, findet und neutralisiert alle verdächtigen Prozesse.2.

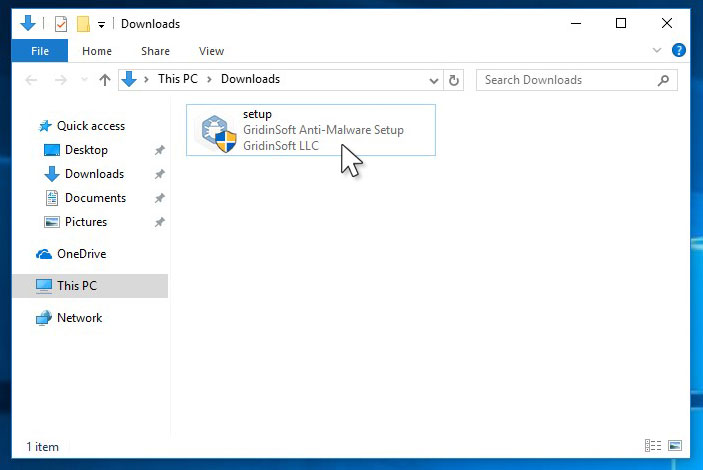

GridinSoft Anti-Malware herunterladen.

Sie können GridinSoft Anti-Malware herunterladen, indem Sie auf die Schaltfläche unten klicken:

Führen Sie die Setup-Datei aus.

Wenn der Download der Setup-Datei abgeschlossen ist, doppelklicken Sie auf die Datei install-antimalware-fix.exe, um GridinSoft Anti-Malware auf Ihrem System zu installieren.

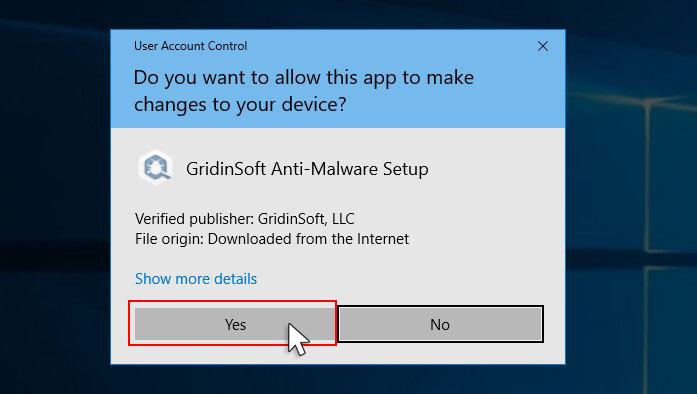

Eine Benutzerkontensteuerung fragt Sie, ob Sie GridinSoft Anti-Malware Änderungen an Ihrem Gerät vornehmen lassen möchten. Klicken Sie daher auf “Ja”, um mit der Installation fortzufahren.

Drücken Sie die Taste “Installieren”.

Nach der Installation wird Anti-Malware automatisch ausgeführt.

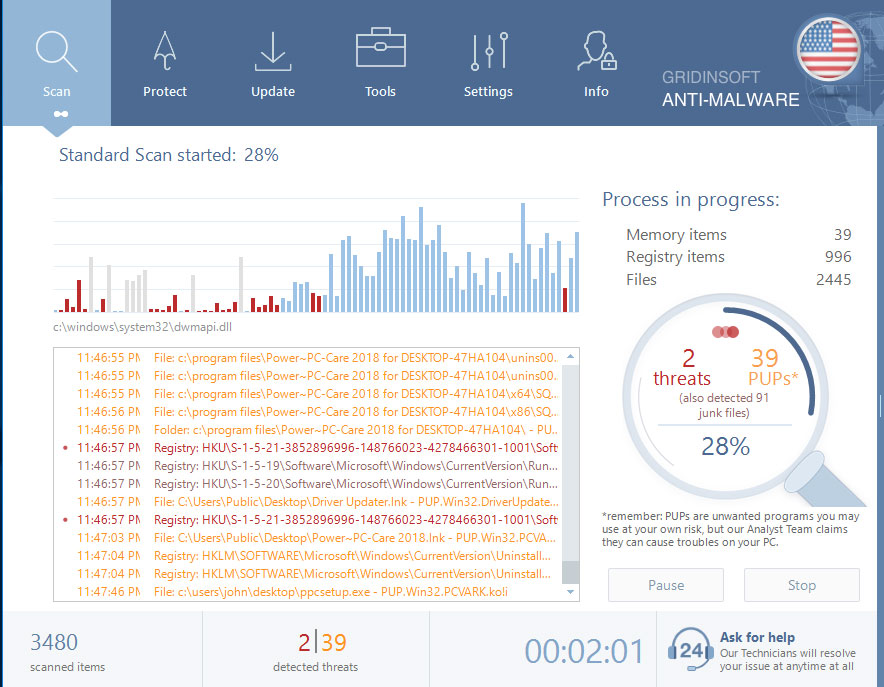

Warten Sie, bis der Anti-Malware-Scan abgeschlossen ist.

GridinSoft Anti-Malware startet automatisch eine Systemüberprüfung auf Trojan:Win32/Casdet!rfn-Dateien und andere schädliche Programme. Dieser Vorgang kann 20-30 Minuten dauern, daher empfehle ich Ihnen, den Fortschritt der Überprüfung regelmäßig zu überprüfen.

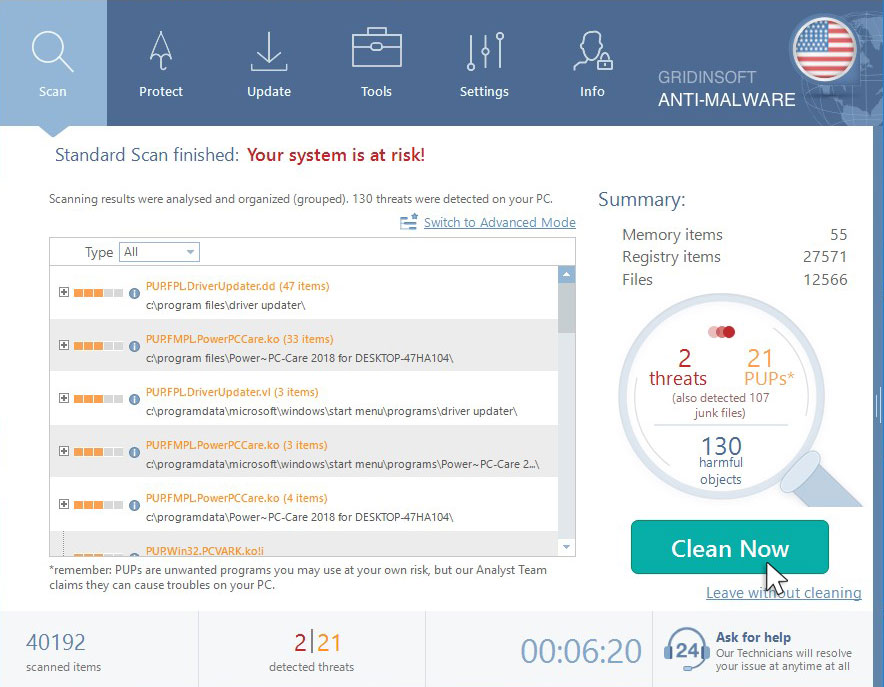

Klicken Sie auf “Jetzt reinigen”.

Wenn der Scan abgeschlossen ist, sehen Sie die Liste der Infektionen, die GridinSoft Anti-Malware entdeckt hat. Um sie zu entfernen, klicken Sie auf die Schaltfläche “Jetzt reinigen” in der rechten Ecke.

Sind Sie geschützt?

GridinSoft Anti-Malware scannt und säubert Ihren PC in der Testphase kostenlos. Die kostenlose Version bietet Echtzeitschutz für die ersten 2 Tage. Wenn Sie jederzeit vollständig geschützt sein möchten, empfehle ich Ihnen den Kauf einer Vollversion:

Wenn Ihnen die Anleitung nicht dabei hilft, Trojan:Win32/Casdet!rfn zu entfernen, können Sie mich jederzeit in den Kommentaren um Hilfe bitten.

References

- GridinSoft Anti-Malware Review von der Website HowToFix: https://howtofix.guide/gridinsoft-anti-malware/

- Weitere Informationen zu GridinSoft-Produkten: https://gridinsoft.com/comparison

Leave a Comment